Tecnologías para control de accesos en cursos de vigilancia

Que tecnologias se utilizan en el control de accesos en los cursos de vigilante de seguridad

| Tecnología | Puntos principales |

|---|---|

| Reconocimiento facial | - Permite identificar a las personas a través de características únicas de su rostro , Es una forma segura y eficiente de control de accesos , Utiliza algoritmos avanzados para comparar imágenes con una base de datos |

| Tarjetas de proximidad | - Emiten una señal de radiofrecuencia para identificar al usuario , Son rápidas, seguras y fáciles de usar |

| Biometría de huella dactilar | - Utiliza las características únicas de las huellas dactilares para identificar a las personas , Ampliamente utilizada en seguridad |

| Control de acceso biométrico de iris | - Utiliza las características únicas del iris para identificar a las personas , Altamente precisa y segura |

| Aplicaciones móviles | - Utilizan escaneo de códigos QR para verificar identidad , Usan geolocalización para visualizar posición de visitantes , Algunas aplicaciones tienen reconocimiento facial para control de accesos riguroso |

En la actualidad, el control de accesos se ha vuelto una necesidad en diferentes ámbitos, no solo en empresas y edificios, sino también en cursos de capacitación para personal de vigilancia. La tecnología ha avanzado de tal manera que existen diversas soluciones que permiten gestionar de manera eficiente y segura el acceso a estas instalaciones, garantizando así la protección de las personas y los recursos.

Exploraremos algunas de las tecnologías más utilizadas en el control de accesos para cursos de vigilancia. Hablaremos sobre los sistemas de identificación biométrica, como las huellas dactilares y el reconocimiento facial, que ofrecen una alta precisión y seguridad en la verificación de la identidad de los participantes. También analizaremos los sistemas de tarjetas de proximidad y códigos QR, que permiten un acceso rápido y fácil a las instalaciones. Por último, mencionaremos la importancia de contar con un software de gestión de accesos, que facilita el registro y seguimiento de las personas que ingresan y salen de los cursos, así como la generación de informes y estadísticas.

- Tecnologías de reconocimiento facial para control de accesos en cursos de vigilancia

- Sistemas de tarjetas de proximidad para control de accesos en cursos de vigilancia

- Soluciones de biometría para control de accesos en cursos de vigilancia

- Aplicaciones móviles para control de accesos en cursos de vigilancia

- Guarda el audio: Tecnologías para control de accesos en cursos de vigilancia

- Preguntas frecuentes

- Glosario de términos

- Artículos relacionados

Tecnologías de reconocimiento facial para control de accesos en cursos de vigilancia

En los cursos de vigilante de seguridad, una de las tecnologías más utilizadas para el control de accesos es el reconocimiento facial. Esta tecnología permite identificar a las personas a través de características únicas de su rostro, como la forma de los ojos, la nariz y la boca. Es una forma segura y eficiente de garantizar que solo las personas autorizadas puedan ingresar a determinadas áreas o edificios.

El reconocimiento facial se ha convertido en una herramienta clave en la seguridad, ya que evita el uso de tarjetas o llaves que pueden ser robadas o duplicadas. Además, es una forma rápida y precisa de identificar a las personas, ya que no requiere contacto físico y puede realizar la verificación en cuestión de segundos.

Esta tecnología utiliza algoritmos avanzados para comparar la imagen capturada en tiempo real con una base de datos de rostros autorizados. Si hay una coincidencia, se permite el acceso; de lo contrario, se deniega. Esto garantiza un control absoluto sobre quién puede ingresar a determinadas áreas, lo cual es especialmente importante en lugares con alta seguridad, como aeropuertos, centros penitenciarios o instalaciones militares.

Además del reconocimiento facial, existen otras tecnologías utilizadas en el control de accesos en los cursos de vigilancia. Algunas de ellas incluyen:

- Sistemas de tarjetas de proximidad: Estas tarjetas contienen un chip que emite una señal de radiofrecuencia para identificar al usuario. Son fáciles de usar y permiten un acceso rápido y seguro.

- Biometría de huella dactilar: Esta tecnología utiliza las características únicas de las huellas dactilares para identificar a las personas. Es ampliamente utilizada en la seguridad, ya que las huellas dactilares son únicas para cada individuo.

- Control de acceso biométrico de iris: Este sistema utiliza las características únicas del iris para identificar a las personas. Es una tecnología altamente precisa y segura.

El uso de tecnologías de reconocimiento facial en los cursos de vigilante de seguridad es fundamental para garantizar un control de accesos eficiente y seguro. Además, existen otras tecnologías complementarias que pueden utilizarse para aumentar la seguridad en diferentes entornos. Es importante estar al día con las últimas tendencias y avances tecnológicos en el campo de la seguridad para ofrecer un servicio de calidad y confianza en la protección de personas y propiedades.

Sistemas de tarjetas de proximidad para control de accesos en cursos de vigilancia

En los cursos de vigilante de seguridad, uno de los aspectos fundamentales que se enseñan es el control de accesos. Para ello, se utilizan diferentes tecnologías que permiten gestionar de manera eficiente y segura la entrada y salida de personas en determinados espacios.

Entre las tecnologías más utilizadas en el control de accesos se encuentran los sistemas de tarjetas de proximidad. Estas tarjetas, también conocidas como tarjetas RFID (Radio Frequency Identification), funcionan mediante la emisión de una señal de radiofrecuencia que permite la identificación y verificación de la persona que intenta acceder al lugar.

Las tarjetas de proximidad son muy prácticas y fáciles de usar. Cada tarjeta cuenta con un chip integrado que almacena la información de la persona, como su nombre, número de identificación, fotografía, entre otros datos relevantes. Al acercar la tarjeta al lector, este envía una señal al chip y verifica si la persona tiene autorización para ingresar al lugar.

Una de las ventajas de los sistemas de tarjetas de proximidad es su rapidez y eficiencia. El proceso de identificación y verificación es casi instantáneo, lo que agiliza el flujo de personas en lugares concurridos. Además, estas tarjetas se pueden programar de manera individual, lo que permite restringir o permitir el acceso a determinadas áreas según los permisos que cada persona tenga asignados.

Otra característica destacada de los sistemas de tarjetas de proximidad es su nivel de seguridad. Estas tarjetas son muy difíciles de duplicar o falsificar, lo que garantiza que solo las personas autorizadas puedan acceder a determinados espacios. Además, se pueden configurar alarmas o notificaciones en caso de intentos de acceso no autorizados, lo que refuerza aún más la seguridad del lugar.

En cuanto a la durabilidad, las tarjetas de proximidad son bastante resistentes y pueden soportar condiciones adversas, como humedad o temperaturas extremas. Esto las convierte en una opción ideal para entornos de trabajo exigentes o en exteriores.

Los sistemas de tarjetas de proximidad son una tecnología muy utilizada en el control de accesos en los cursos de vigilante de seguridad. Su facilidad de uso, rapidez, seguridad y durabilidad las convierten en una herramienta eficiente y confiable. Aprender a utilizar correctamente estas tarjetas es fundamental para desempeñar de manera efectiva la labor de control de accesos en el ámbito de la seguridad.

Soluciones de biometría para control de accesos en cursos de vigilancia

La biometría se ha convertido en una herramienta indispensable en el campo de la seguridad, ya que ofrece una mayor fiabilidad y un nivel de seguridad muy elevado. Esta tecnología se utiliza en los cursos de vigilante de seguridad para el control de accesos, permitiendo verificar de manera rápida y precisa la identidad de las personas que desean ingresar a determinadas áreas restringidas.

Existen diferentes soluciones de biometría que se utilizan en los cursos de vigilante de seguridad para el control de accesos:

- Sistemas de reconocimiento facial: Esta tecnología utiliza algoritmos avanzados para analizar y comparar características faciales únicas, como la forma de los ojos, la nariz y la boca. Los cursos de vigilante de seguridad enseñan cómo utilizar estos sistemas para identificar a las personas autorizadas y detectar posibles intentos de fraude.

- Lectores de huella dactilar: Los cursos de vigilante de seguridad también abordan el uso de lectores de huella dactilar, que capturan y analizan las características únicas de cada huella. Estos dispositivos son ampliamente utilizados para el control de accesos en áreas restringidas.

- Reconocimiento de voz: Otro sistema de biometría utilizado en cursos de vigilante de seguridad es el reconocimiento de voz, que analiza y compara patrones vocales para identificar a las personas autorizadas. Esta tecnología se utiliza en aplicaciones como la verificación de identidad en llamadas telefónicas o el acceso a sistemas de seguridad.

Además de estas soluciones de biometría, los cursos de vigilante de seguridad también enseñan el uso de otros dispositivos tecnológicos para el control de accesos, como tarjetas de proximidad, lectores de código de barras y sistemas de reconocimiento de iris. Estas herramientas complementan las soluciones de biometría y permiten una gestión eficiente y segura de los accesos. En los cursos de vigilante de seguridad se enseñan diferentes tecnologías para el control de accesos, siendo la biometría una de las soluciones más destacadas. Estas tecnologías permiten garantizar la seguridad y el control eficiente de las instalaciones, mediante la verificación precisa de la identidad de las personas. Además, se recomienda combinar diferentes tecnologías de biometría para aumentar la seguridad y reducir la posibilidad de fraude.

Aplicaciones móviles para control de accesos en cursos de vigilancia

En la actualidad, el uso de aplicaciones móviles se ha convertido en una herramienta fundamental en el control de accesos en los cursos de vigilancia. Estas aplicaciones permiten agilizar los procesos de identificación y registro, brindando una mayor eficiencia y seguridad en las instalaciones.

Una de las principales tecnologías utilizadas en estas aplicaciones es el escaneo de códigos QR. Mediante esta tecnología, los vigilantes de seguridad pueden verificar la identidad de las personas que ingresan a las instalaciones. Al escanear el código QR presente en el documento de identificación, la aplicación móvil muestra la información del visitante y su autorización de acceso, permitiendo un control más preciso y rápido.

Otra tecnología que se utiliza en estas aplicaciones es la geolocalización. A través de esta función, los vigilantes pueden visualizar en tiempo real la posición de los visitantes dentro de las instalaciones. Esto facilita la identificación de posibles anomalías y permite una respuesta rápida en caso de emergencia.

Además, algunas aplicaciones móviles también cuentan con la función de reconocimiento facial. Mediante esta tecnología, se puede comparar la imagen capturada por la cámara del dispositivo móvil con una base de datos de personas autorizadas. De esta manera, se garantiza un control de accesos más riguroso y se evita la suplantación de identidad.

En cuanto a la seguridad de las aplicaciones móviles, es fundamental contar con medidas de protección adecuadas. Esto incluye la encriptación de los datos, la implementación de contraseñas seguras y la actualización regular de las aplicaciones para corregir posibles vulnerabilidades.

Las aplicaciones móviles son una herramienta imprescindible en el control de accesos en los cursos de vigilancia. Gracias a tecnologías como el escaneo de códigos QR, la geolocalización y el reconocimiento facial, se logra un control preciso y eficiente de las personas que ingresan a las instalaciones. Además, es importante contar con dispositivos móviles modernos y medidas de seguridad adecuadas para garantizar un funcionamiento óptimo de las aplicaciones.

Guarda el audio: Tecnologías para control de accesos en cursos de vigilancia

¿Te gustaría disfrutar de este contenido con solo escuchar? Descárgalo en formato de audio y ahorra tiempo. Perfecto para quienes tienen problemas de visión o desean aprender mientras hacen otras actividades.

Preguntas frecuentes

1. ¿Qué tecnologías se utilizan para el control de accesos en cursos de vigilancia?

En los cursos de vigilancia, se suelen utilizar tecnologías como tarjetas de proximidad, lectores biométricos de huellas dactilares y sistemas de reconocimiento facial para el control de accesos.

2. ¿Cómo funcionan las tarjetas de proximidad en el control de accesos?

Las tarjetas de proximidad utilizan tecnología RFID (Identificación por Radiofrecuencia) para permitir o denegar el acceso a determinadas áreas. Estas tarjetas se programan con un código único que es reconocido por los lectores instalados en las puertas o torniquetes de acceso.

3. ¿En qué consiste el uso de lectores biométricos de huellas dactilares en el control de accesos?

Los lectores biométricos de huellas dactilares utilizan la huella digital de una persona como método de identificación. Para acceder a una zona, se registra la huella digital de los usuarios autorizados y el lector compara la huella presentada con la almacenada en su base de datos para permitir o denegar el acceso.

4. ¿Cómo se utiliza el sistema de reconocimiento facial en el control de accesos?

El sistema de reconocimiento facial utiliza cámaras de video para capturar imágenes del rostro de las personas que intentan acceder a un área. Estas imágenes son comparadas con una base de datos de rostros autorizados y, si hay coincidencia, se permite el acceso. Este sistema es rápido y no requiere contacto físico, lo que lo hace muy conveniente para el control de accesos en cursos de vigilancia.

Glosario de términos

- Tecnologías de control de accesos: Son sistemas o dispositivos utilizados para gestionar y controlar el acceso a determinadas áreas o recursos. Estas tecnologías pueden incluir tarjetas de proximidad, lectores biométricos, cerraduras electrónicas, entre otros.

- Cursos de vigilancia: Son programas de formación que brindan conocimientos teóricos y prácticos sobre técnicas de seguridad y vigilancia. Estos cursos pueden estar orientados a la formación de guardias de seguridad, personal de seguridad privada, entre otros profesionales relacionados.

Artículos relacionados

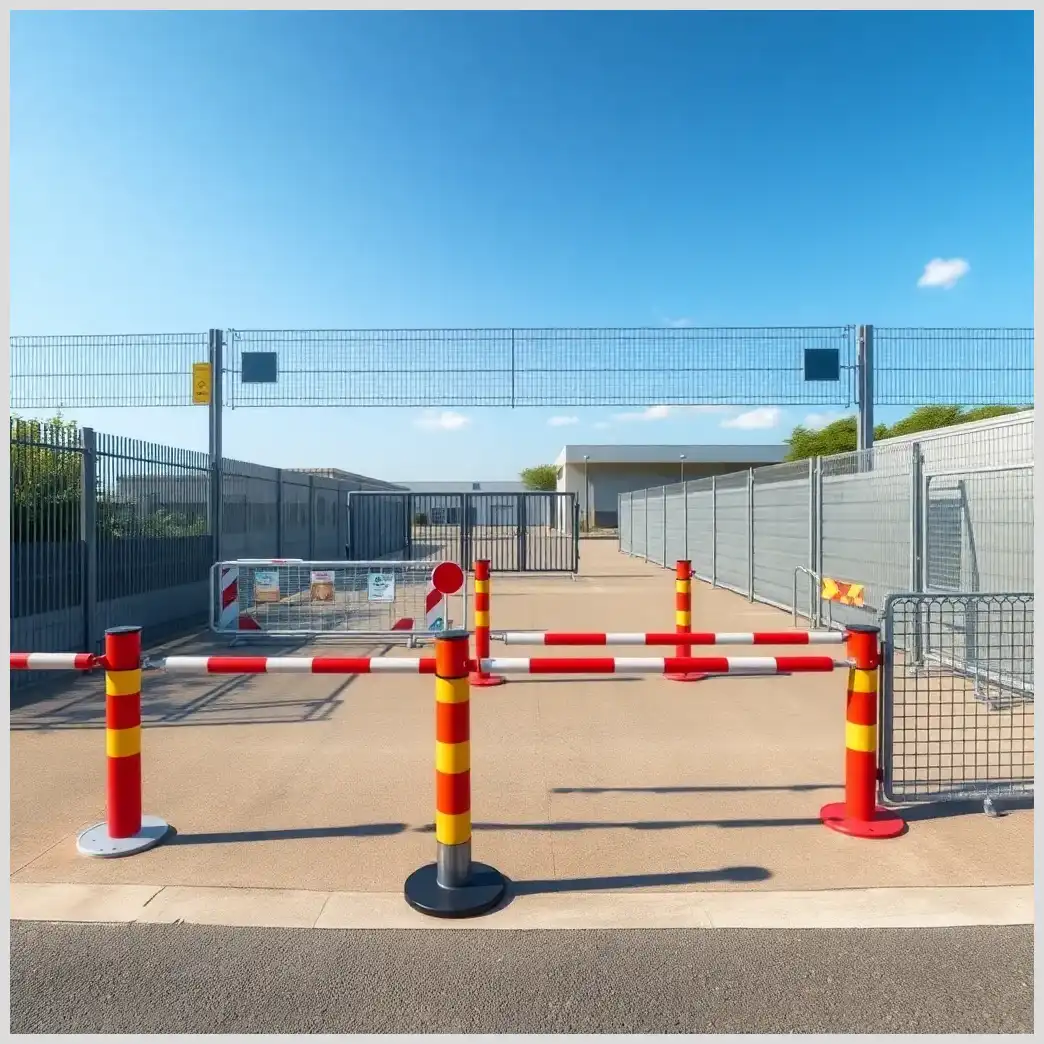

- Tipos de barreras físicas en seguridad: guía completa y actualizada

- Medidas clave para garantizar seguridad en el control de accesos

- Riesgos comunes en el control de accesos y cómo prevenirlos

- Técnicas de detección de intrusos: mejora la seguridad en el control de accesos

- Responsabilidades del vigilante de seguridad en el control de accesos

Tipos de armas en prácticas de curso de vigilante de seguridad

Tipos de armas en prácticas de curso de vigilante de seguridad Temario del curso de vigilante de seguridad: ¿Qué armas se enseñan?

Temario del curso de vigilante de seguridad: ¿Qué armas se enseñan?Más información en Control de accesos.

Deja una respuesta

Lo siento, debes estar conectado para publicar un comentario.

Articulos relacionados