Protocolos de seguridad en control de accesos - Guía completa

Cuales son los protocolos de seguridad en el control de accesos de una empresa como vigilante de seguridad

| Qué son los protocolos de seguridad en control de accesos |

|---|

| Conjunto de normas y procedimientos para garantizar la seguridad en el ingreso y salida de personas y vehículos |

| Importancia de implementar protocolos de seguridad en control de accesos |

| Garantizar la seguridad de las personas y los activos |

| Tipos de protocolos de seguridad en control de accesos |

| Protocolo de identificación, protocolo de registro de visitantes, protocolo de control de accesos, protocolo de revisión de pertenencias, protocolo de respuesta a emergencias |

| Cómo implementar protocolos de seguridad en control de accesos |

| Evaluación exhaustiva, sistemas de control de acceso, protocolo claro, registro y seguimiento |

| Mejores prácticas para asegurar la efectividad de los protocolos de seguridad en control de accesos |

| Definir claramente las políticas de acceso, implementar un sistema de control de accesos, realizar capacitaciones periódicas, establecer un sistema de monitoreo constante, realizar auditorías periódicas |

En el mundo digital actual, la seguridad de la información se ha convertido en una preocupación constante para individuos y organizaciones. Especialmente en el ámbito de los sistemas de control de accesos, donde se manejan datos sensibles y confidenciales, es fundamental contar con protocolos de seguridad robustos que protejan la integridad y la privacidad de la información.

Exploraremos los protocolos de seguridad más utilizados en los sistemas de control de accesos y analizaremos sus características, ventajas y desventajas. Veremos desde los protocolos más básicos y ampliamente conocidos, como el Transport Layer Security (TLS) y el Secure Shell (SSH), hasta otros más avanzados y especializados, como el Security Assertion Markup Language (SAML) y el Open Authorization (OAuth). Además, discutiremos las mejores prácticas para implementar estos protocolos de seguridad en un sistema de control de accesos y cómo asegurar su correcto funcionamiento.

- Qué son los protocolos de seguridad en control de accesos

- Importancia de implementar protocolos de seguridad en control de accesos

- Tipos de protocolos de seguridad en control de accesos

- Cómo implementar protocolos de seguridad en control de accesos

- Mejores prácticas para asegurar la efectividad de los protocolos de seguridad en control de accesos

- Guardar el audio: Protocolos de seguridad en control de accesos - Guía completa

- Glosario de términos

- Artículos relacionados

Qué son los protocolos de seguridad en control de accesos

Los protocolos de seguridad en el control de accesos son un conjunto de normas y procedimientos establecidos para garantizar la protección y el orden en el ingreso y salida de personas y vehículos en una empresa o institución.

Como vigilante de seguridad, es fundamental conocer y aplicar correctamente estos protocolos para garantizar la seguridad de las instalaciones y de las personas que trabajan o visitan el lugar.

Estos protocolos incluyen una serie de medidas de seguridad que deben seguirse rigurosamente para evitar cualquier tipo de incidente o intrusión no autorizada. Algunas de estas medidas pueden ser:

- Verificación de identidad: Antes de permitir el acceso a una persona, es necesario verificar su identidad mediante la presentación de un documento oficial, como el DNI o el pasaporte.

- Control de pertenencias: Es importante revisar las pertenencias de las personas que ingresan al lugar, especialmente en casos donde se requiera alta seguridad, como en aeropuertos o centros penitenciarios.

- Uso de sistemas de seguridad: El uso de sistemas de seguridad como cámaras de vigilancia, detectores de metales y sistemas de control de acceso con tarjeta o huella digital, son fundamentales para garantizar la seguridad en el control de accesos.

- Registro de visitantes: Es necesario llevar un registro de todas las personas que ingresan al lugar, incluyendo su nombre, motivo de la visita y hora de entrada y salida.

- Procedimientos de emergencia: Ante situaciones de emergencia, como incendios o evacuaciones, es importante contar con protocolos específicos para garantizar la seguridad y la evacuación ordenada de las personas.

Estos son solo algunos ejemplos de los protocolos de seguridad en el control de accesos. Cada empresa o institución puede tener sus propias normas y procedimientos, adaptados a sus necesidades y características.

Para comprender mejor cómo se lleva a cabo la seguridad en estos casos, es útil conocer los pasos de un control de acceso, que incluyen la verificación de identidad, la autorización, el registro y, si es necesario, la inspección de pertenencias. Este proceso estructurado garantiza un control más eficiente y seguro.

Como vigilante de seguridad, es tu responsabilidad conocer y aplicar correctamente estos protocolos, así como estar siempre atento a posibles situaciones de riesgo o intrusión no autorizada.

Importancia de implementar protocolos de seguridad en control de accesos

Como vigilantes de seguridad, una de nuestras responsabilidades más importantes es controlar y supervisar el acceso a una empresa o edificio. Esto implica garantizar la seguridad de las personas y los activos en todo momento.

Para lograrlo, es fundamental implementar y seguir rigurosamente los protocolos de seguridad en el control de accesos. Estos protocolos son una serie de medidas y procedimientos diseñados para prevenir cualquier incidente o intrusión no autorizada.

Uno de los protocolos más básicos y fundamentales es la identificación de todas las personas que ingresan al lugar. Esto incluye a empleados, visitantes, proveedores y contratistas. Es importante contar con sistemas de identificación adecuados, como tarjetas de acceso o carnés, y asegurarse de que cada persona tenga la autorización correspondiente.

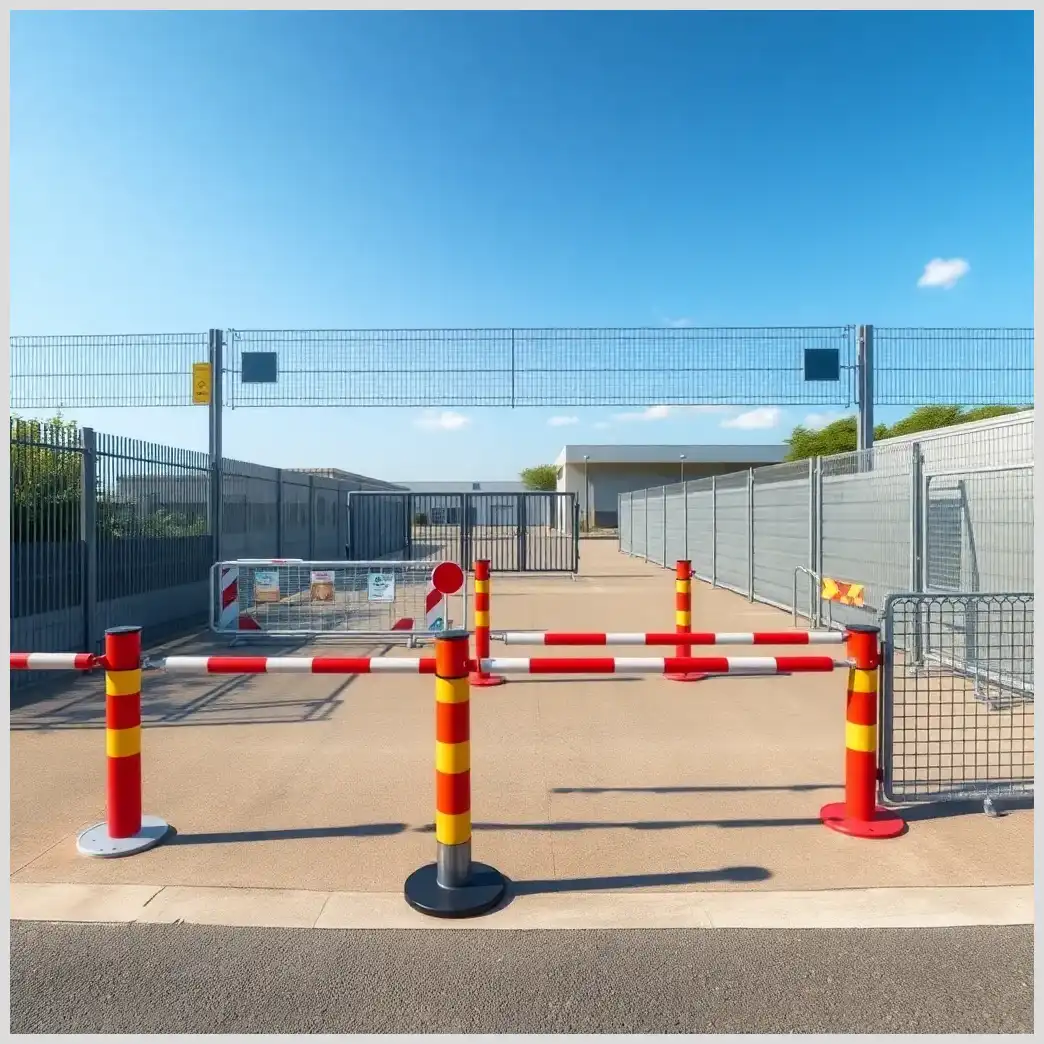

Además de la identificación, también es esencial establecer controles de acceso físicos. Esto implica la instalación de puertas con cerraduras seguras, sistemas de control de acceso electrónico o incluso torniquetes y barreras físicas. Estos mecanismos ayudan a limitar y supervisar quién puede ingresar a determinadas áreas.

Otro aspecto clave de los protocolos de seguridad en el control de accesos es la vigilancia constante. Los vigilantes de seguridad deben estar alerta y atentos a cualquier comportamiento sospechoso o actividad inusual. Esto implica hacer rondas regulares por las instalaciones, monitorear las cámaras de seguridad y estar preparados para responder rápidamente ante cualquier situación de riesgo.

Además, es importante establecer políticas claras sobre el acceso de vehículos a las instalaciones. Esto puede incluir la implementación de barreras físicas, la verificación de documentos de los conductores y la inspección de los vehículos en busca de cualquier material o sustancia prohibida.

Por último, pero no menos importante, es fundamental capacitar a todo el personal en los protocolos de seguridad en el control de accesos. Esto incluye a los vigilantes de seguridad, pero también a los empleados y colaboradores. Todos deben comprender la importancia de seguir la normativa establecida para mantener un entorno seguro y protegido.

Implementar protocolos de seguridad en el control de accesos es esencial para garantizar la protección de las personas y los activos de una empresa. Esto implica establecer medidas de identificación, controles de acceso físicos, vigilancia constante y capacitación adecuada. Siguiendo estos protocolos de manera rigurosa, los vigilantes de seguridad pueden desempeñar un papel fundamental en la prevención de incidentes y la garantía de un entorno seguro.

El procedimiento de control de accesos debe ser claro y conocido por todo el equipo de seguridad, para que se pueda actuar con rapidez y eficacia ante cualquier eventualidad que comprometa la seguridad del lugar.

Tipos de protocolos de seguridad en control de accesos

Los protocolos de seguridad en el control de accesos son fundamentales para garantizar la protección de una empresa y sus activos. Como vigilante de seguridad, es tu responsabilidad implementar y seguir estos protocolos para mantener un entorno seguro.

Existen diferentes tipos de protocolos de seguridad en el control de accesos, cada uno diseñado para abordar diferentes situaciones y necesidades. A continuación, te presentaré algunos de los más comunes:

- Protocolo de identificación: Este protocolo se enfoca en verificar la identidad de las personas que desean acceder a la empresa. Puede incluir la solicitud de documentos de identificación, como DNI o pasaporte, y la comparación de la información proporcionada con una base de datos interna.

- Protocolo de registro de visitantes: Cuando una persona llega a la empresa como visitante, es importante tener un registro de su presencia. Este protocolo implica solicitar información básica, como el nombre, la empresa a la que pertenecen y el motivo de la visita. Además, se pueden asignar tarjetas de identificación temporales para identificar claramente a los visitantes.

- Protocolo de control de accesos: Este protocolo se centra en regular el ingreso y la salida de personas y vehículos en las instalaciones. Puede implicar el uso de barreras físicas, como puertas con cerraduras electrónicas o sistemas de control de acceso por tarjetas. Además, se pueden establecer horarios específicos de acceso para determinadas áreas.

- Protocolo de revisión de pertenencias: Para prevenir el robo de información o la entrada de objetos peligrosos, este protocolo implica la inspección de las pertenencias de los empleados y visitantes. Puede incluir el uso de detectores de metales, escáneres de rayos X o revisiones manuales.

- Protocolo de respuesta a emergencias: En situaciones de emergencia, como incendios o amenazas de bomba, es vital contar con un protocolo de seguridad específico. Esto puede implicar la evacuación ordenada de las instalaciones, la activación de alarmas y la comunicación con las autoridades competentes.

Estos son solo algunos ejemplos de los protocolos de seguridad en el control de accesos que puedes encontrar como vigilante de seguridad. Cada empresa puede tener sus propios protocolos personalizados, diseñados para adaptarse a sus necesidades y riesgos específicos.

Además, es fundamental que el protocolo de acceso a instalaciones esté claramente definido y comunicado a todo el personal involucrado. Esto asegura que cada vigilante y empleado conozca sus responsabilidades y las acciones a seguir para mantener la seguridad en todo momento.

Cómo implementar protocolos de seguridad en control de accesos

Implementar protocolos de seguridad en el control de accesos de una empresa como vigilante de seguridad es de vital importancia para garantizar la protección de los activos y la seguridad de las personas. Estos protocolos son procedimientos establecidos que deben seguirse de manera rigurosa para evitar incidentes y riesgos potenciales.

En primer lugar, es fundamental realizar una evaluación exhaustiva de los puntos de acceso de la empresa. Esto implica identificar las entradas y salidas, así como los posibles puntos débiles que puedan ser aprovechados por intrusos. Una vez identificados, se deben establecer medidas de seguridad adecuadas para cada uno de ellos.

Una de las medidas más comunes es el uso de sistemas de control de acceso, como tarjetas de identificación, códigos de acceso o lectores biométricos. Estos sistemas permiten verificar la identidad de las personas que intentan ingresar a la empresa y restringir el acceso a aquellas que no estén autorizadas. Es importante asegurarse de que estos sistemas estén correctamente instalados y funcionando correctamente.

Una vez establecidos los sistemas de control de acceso, es necesario desarrollar un protocolo claro para el personal de seguridad encargado de supervisar y gestionar dichos sistemas. Esto incluye la capacitación adecuada en el uso de los sistemas, así como la instrucción sobre cómo manejar situaciones de emergencia o intentos de acceso no autorizado.

Otro aspecto importante es el registro y seguimiento de las personas que ingresan y salen de la empresa. Esto se puede lograr mediante la implementación de un sistema de registro de visitantes, donde se registren los datos de cada persona que ingresa a la empresa, incluyendo su nombre, motivo de visita y hora de ingreso y salida. Esto permite tener un control más preciso sobre quién tiene acceso a las instalaciones.

Para facilitar la correcta aplicación de estas medidas, es recomendable seguir un procedimiento de control de accesos detallado que incluya todas las etapas necesarias desde la autorización inicial hasta la supervisión continua del acceso. Este procedimiento debe ser revisado y actualizado regularmente para adaptarse a nuevas amenazas o cambios en la infraestructura.

Mejores prácticas para asegurar la efectividad de los protocolos de seguridad en control de accesos

Los protocolos de seguridad en el control de accesos de una empresa son fundamentales para garantizar la protección de sus instalaciones y la seguridad de su personal. Estos protocolos establecen las normas y procedimientos que deben seguirse para controlar y supervisar el ingreso de personas a las instalaciones, así como para prevenir incidentes y garantizar la integridad de los activos de la empresa.

Para asegurar la efectividad de los protocolos de seguridad en el control de accesos, es importante seguir algunas mejores prácticas que permitan optimizar su funcionamiento y minimizar los riesgos. A continuación, se presentan algunas recomendaciones:

- Definir claramente las políticas de acceso: Es fundamental establecer políticas claras y definir quiénes tienen autorización para ingresar a las instalaciones. Esto incluye la identificación de los diferentes niveles de acceso y la asignación de credenciales adecuadas a cada uno.

- Implementar un sistema de control de accesos: La utilización de tecnología como tarjetas de identificación, lectores biométricos o cámaras de reconocimiento facial permite tener un mayor control sobre quién ingresa a las instalaciones. Estos sistemas pueden integrarse con bases de datos y alarmas para una gestión más eficiente.

- Realizar capacitaciones periódicas: Es fundamental que el personal encargado del control de accesos esté debidamente capacitado en los protocolos de seguridad y en el manejo de los sistemas utilizados. Esto garantizará una correcta aplicación de los procedimientos y una respuesta efectiva ante situaciones de riesgo.

- Establecer un sistema de monitoreo constante: Es recomendable contar con un centro de monitoreo desde donde se pueda supervisar en tiempo real el control de accesos y detectar cualquier anomalía. Esto permitirá una respuesta inmediata ante situaciones de riesgo y una mayor eficacia en la gestión de la seguridad.

- Realizar auditorías periódicas: Es importante llevar a cabo auditorías regulares para evaluar la efectividad de los protocolos de seguridad en el control de accesos. Estas auditorías pueden incluir la revisión de registros, la identificación de puntos débiles y la implementación de mejoras.

Implementar estos protocolos de seguridad en el control de accesos no solo garantizará la protección de las instalaciones y el personal de la empresa, sino que también transmitirá confianza a clientes y proveedores. Además, contribuirá a la prevención de incidentes y la minimización de riesgos.

Un aspecto esencial es diseñar y mantener actualizado el protocolo de ingreso a instalaciones, que debe contemplar las acciones a realizar en cada situación, desde el ingreso rutinario hasta la gestión de visitantes y emergencias. Contar con un protocolo bien definido permite una respuesta coordinada y eficiente que fortalece la seguridad general.

La efectividad de los protocolos de seguridad en el control de accesos de una empresa como vigilante de seguridad se logra a través de la definición clara de políticas de acceso, la implementación de sistemas tecnológicos, la capacitación del personal, el monitoreo constante y las auditorías periódicas. Estas mejores prácticas garantizarán la protección de las instalaciones y la seguridad de todos los involucrados.

Guardar el audio: Protocolos de seguridad en control de accesos - Guía completa

Escuchar también es aprender. Descarga este artículo en formato de audio y accede a la información sin dificultades. Ideal para aquellos con problemas de visión o para un aprendizaje versátil.

Glosario de términos

- Protocolos de seguridad: Conjunto de reglas y procedimientos establecidos para proteger la integridad, confidencialidad y disponibilidad de la información en un sistema o red.

- Control de accesos: Proceso mediante el cual se limita y regula el acceso a recursos o información en un sistema o red, con el objetivo de garantizar la seguridad y privacidad de los datos.

- Autenticación: Proceso mediante el cual se verifica la identidad de un usuario o dispositivo que intenta acceder a un sistema o red.

- Autorización: Proceso mediante el cual se otorgan permisos y niveles de acceso a usuarios o dispositivos autorizados, de acuerdo a sus roles y privilegios.

- Firewall: Dispositivo o programa que actúa como barrera de protección entre una red interna y una red externa, controlando el tráfico de datos y previniendo accesos no autorizados.

- Encriptación: Proceso de codificación de información para que solo pueda ser leída por aquellos que posean la clave de descifrado, con el objetivo de proteger la confidencialidad de los datos.

- VPN (Red Privada Virtual): Tecnología que crea una conexión segura y encriptada entre dos redes o dispositivos, permitiendo acceder a recursos internos de forma remota y protegida.

- SSL/TLS: Protocolos de seguridad que garantizan la autenticación y encriptación de la comunicación entre un cliente y un servidor, utilizados especialmente en transacciones en línea.

- Biometría: Método de autenticación que utiliza características únicas de un individuo, como huellas dactilares, voz o iris, para verificar su identidad.

Artículos relacionados

- Control de Accesos en Sector Bancario: Guía para Vigilantes de Seguridad

- Guía para vigilantes: verificación de identidad en control de accesos

- Guía de seguridad: Control de accesos en transporte público

- Vigilante de seguridad en control de accesos: todo lo que necesitas

- La Importancia del Control de Accesos para la Seguridad de un Lugar

¿Cómo actuar ante un desmayo? - Guía práctica y rápida

¿Cómo actuar ante un desmayo? - Guía práctica y rápida Cuales son los signos de un golpe de calor: síntomas y prevención

Cuales son los signos de un golpe de calor: síntomas y prevenciónMás información en Control de accesos.

Deja una respuesta

Lo siento, debes estar conectado para publicar un comentario.

Articulos relacionados